SOC Factory (DORA/NIS2 Complince)

Centrum Operacji Bezpieczeństwa, Zarządzania Ryzykiem i Zgodności z DORA/NIS2

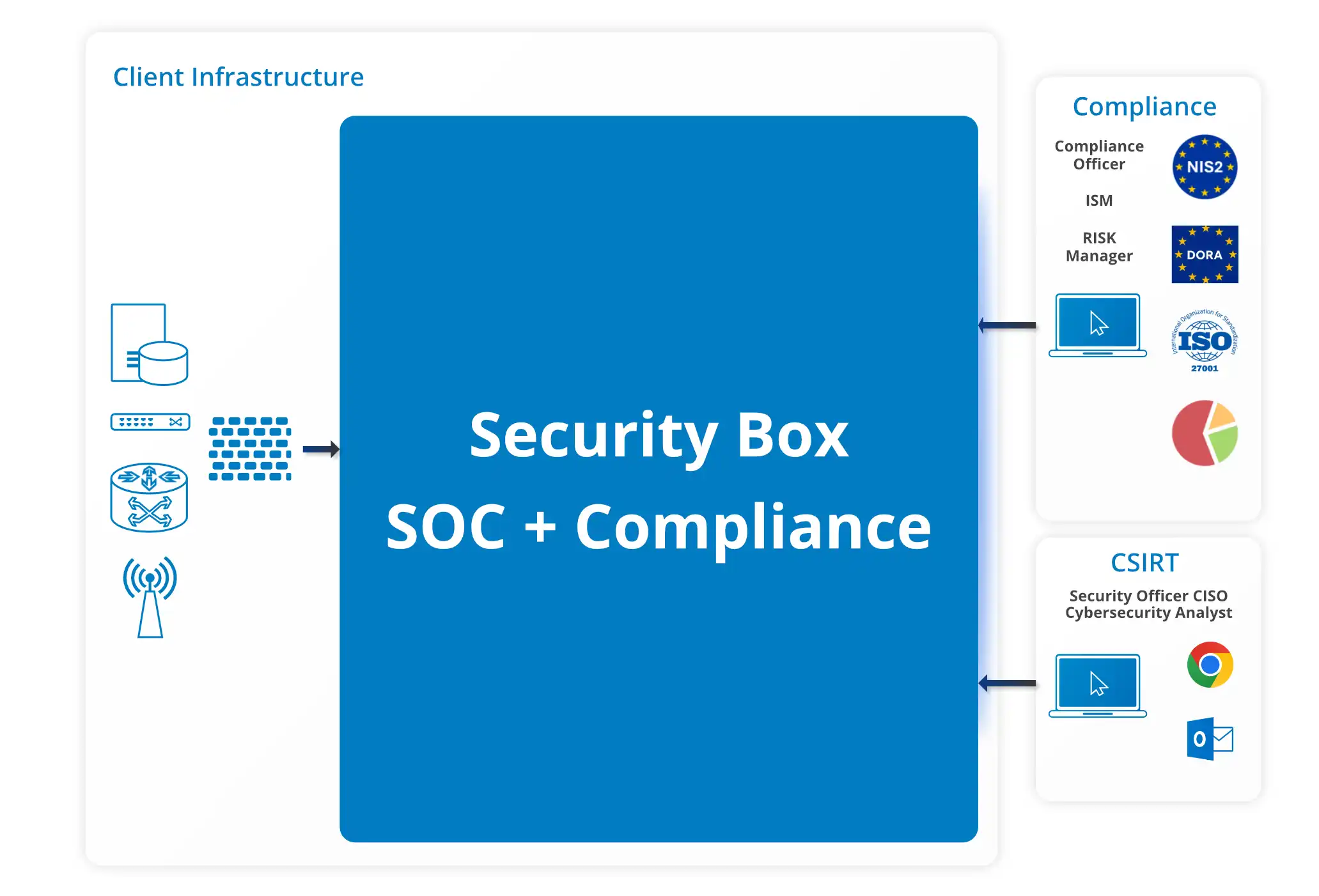

SOC Factory to kompleksowe podejście do monitorowania oraz analizy zdarzeń bezpieczeństwa IT w celu wykrywania i eliminacji zagrożeń oraz incydentów związanych z cyberbezpieczeństwem, będące implementacją koncepcji Security Operations Center (SOC) rozszerzonej o badanie zgodności z regulacjami w zakresie cyberbezpieczeństwa (Compliance) NIS2/DORA/ISO27001. Rozwiązanie to wykorzystuje najnowsze narzędzia technologiczne open source oraz umożliwia właściwe zdefiniowanie krytycznych procesów organizacji.

Nasz wykwalifikowany zespół inżynierów zaprojektuje i wdroży w ciągu zaledwie kilku tygodni kompleksowe rozwiązanie SOC Factory w Twoim środowisku IT (On-Premises) i zajmie się całą konfiguracją, udostępni Twojemu zespołowi IT w pełni działające rozwiązanie wraz z odpowiednim przeszkoleniem i będzie na bieżąco wspierać Twój zespół IT przy analizowaniu i rozpoznawaniu incydentów cyberbezpieczeństwa na podstawie alertów generowanych przez Twój system informatyczny.

Skontaktuj się z nami. Darmowa konsultacja i wycena rozwiązania Security as a BOX: sales@dcs.pl

Sankcje grożące w przypadku braku spełnienia wymagań regulacyjnych (Compliance):

- DORA – kara: 1% dziennego obrotu za dzień naruszenia (max 6 mies.); organ: KNF/inny sektorowy; sankcje: zakaz dostawcy ICT, obowiązkowe audyty, publiczne ogłoszenie.

- NIS2 – kara: 10 mln EUR lub 2% obrotu (kluczowe) / 7 mln EUR lub 1,4% (ważne); organ: minister + CSIRT; sankcje: zawieszenie kadry, obowiązkowe dodatkowe środki.

- KSC – kara: 1 mln zł (podmiot) / 200 tys. zł (kierownik); organ: minister + CSIRT; sankcje: nakaz wdrożenia środków, kontrole, zgłoszenie do prokuratury.

Najważniejsze korzyści z wdrożenia SOC Factory w Twojej organizacji

- Zwiększenie poziomu cyberbezpieczeństwa oraz zapewnienie zgodności z regulacjami (Compliance)

- Minimalizacja ryzyka wystąpienia incydentów cyberbezpieczeństwa i poniesienia kar regulacyjnych (sankcji)

- Uzyskanie i utrzymanie zgodności z wymaganiami regulacji NIS2 i DORA

- Uruchomienie platformy realizującej operacyjne i techniczne wymagania ISO/NIST

- Uniknięcie przeciążenia personelu IT w trakcie implementacji oraz późniejszej obsługi technicznej dzięki profesjonalnemu wsparciu technicznemu naszego zespołu

- Krótki czas wdrożenia Security Operations Center – średnio do 14 dni

- Brak dodatkowych kosztów licencyjnych związanych z wykorzystywanymi komponentami open source

SOC Factory to Security Operations Center (SOC) wzbogacony o narzędzia do zapewnienia zgodności z wymaganiami regulacji NIS2 i DORA. Rozwiązanie jest modułowe i można je elastycznie dopasować do potrzeb każdej organizacji.

Oferowane pakiety

Essential

- System zarządzania informacjami i zdarzeniami bezpieczeństwa (SIEM)

- Platforma do automatyzacji (SOAR)

- Ewidencja zasobów (Digital Assets)

- Mapa sieci (Network Mapping)

- Zarządzanie ryzykiem (Risk Registry)

- Zarządzanie podatnościami (Vulnerability Platform)

- Planowanie reakcji (Mitigation Plan)

Advanced

Essential plus:

- Matryca taktyk MITRE ATT&CK

- CTI (Threat Intelligence) zintegrowane z AI

- Zgodność z ISO/NIS2

Pakiet wsparcia

- Wsparcie techniczne

- Konsultacje audytora

- Wsparcie merytoryczne w zakresie wypełnienia zgodności (Compliance)

- Wynajem vCISO (Virtual Chief Information Security Officer)

Realizacja usługi przebiega w trzech jasno określonych etapach:

Audyt infrastruktury i zebranie informacji na temat posiadanych systemów IT

Instalacja i konfiguracja środowiska SOC

Dokumentacja i przeszkolenie zespołu na temat obsługi rozwiązania SOC

Moduły platformy SOC Factory

- Monitorowanie (SIEM) - DORA (artykuły 8-12) i NIS2 (art. 21)

- Automatyzacja (SOAR) - (DORA: art. 11-12, NIS2: procedury incydentów)

- Wykrywanie i reagowanie CTI (Threat Intelligence) DORA (art. 45)

- Ewidencja zasobów (Asset Inventory) - DORA (art. 8)

- Zarządzanie ryzykiem (Risk Registry)

- Zarządzanie podatnościami (Vulnerability Platform)

- Planowanie reakcji (Mitigation Plan)

- Integracja z NASK CERT/CSIRT - DORA art. 45

- Zautomatyzowany audyt zgodności ISO/NIST (Compliance)